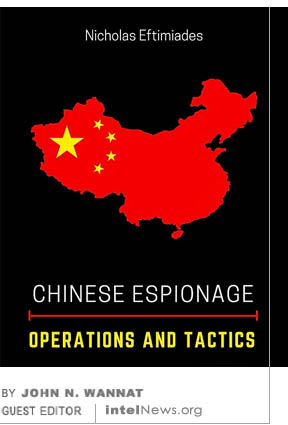

Review of “Chinese Espionage Operations and Tactics” (Second Edition)

February 19, 2025 2 Comments

MUCH HAS HAPPENED IN the West and in China since Nick Eftimiades first published Chinese Espionage Operations in 1994. It was the first in-depth study of Chinese espionage operations, which for decades had been overshadowed by Soviet intelligence and their espionage operations.

MUCH HAS HAPPENED IN the West and in China since Nick Eftimiades first published Chinese Espionage Operations in 1994. It was the first in-depth study of Chinese espionage operations, which for decades had been overshadowed by Soviet intelligence and their espionage operations.

Throughout much of the latter part of the 20th century, United States and other Western security services viewed Chinese intelligence and security services as being focused on their own internal security matters. They were not nearly as well-known or recognized as other adversarial intelligence and security services. Nick was one of first experts to shine a light on Chinese intelligence operations. Since that time, he has dedicated his career and untold time and efforts to better understand Chinese intelligence tactics and techniques.

In the second edition of the book, Nick provides a comprehensive analysis and assessment on how the espionage and intelligence threat from China has grown significantly over the past three decades. He explains this in very clear and unambiguous terms to anyone who seeks a better understanding of these threats. This book is a culmination of more 30 years of dedicated research and the analysis of hundreds of cases that involve China. It focuses, not only on traditional espionage cases and operations, but examines motives, techniques and tactics relating to economic espionage, the theft of trade secrets and the theft of academic research and development.

There are a number of detailed case studies and real-life examples in the book, which show it is not only Chinese government organizations that pose a significant threat to United States and Western interests, but also a multitude of actors —e.g., academia, business people and researchers, with access to universities, commercial entities and think tanks. Chinese intelligence operatives conduct activities in all these areas in order to help China fulfill its strategic information and technology requirements and objectives. Nick examines China’s Whole of Society approach to a number of recent traditional and non-traditional collection efforts.

Chinese Espionage Operations and Tactics is an absolute must-read for individuals who handle national security matters; for state and local officials who are engaged in discussions with Chinese officials; for American and other Western businesses who are, or who will be, doing business with Chinese counterparts; for those in academia and research institutes involved with technology research and development, and finally for those who seek a better understanding of the threats posed by China’s growing and expanding worldwide presence and intelligence apparatus.

► Author: John N. Wanat* | Date: 19 February 2025 | Permalink

- John N. Wanat retired as Assistant Director for Investigations, Office of Export Enforcement, Bureau of Industry and Security, Department of Commerce.

We will read the book with interest.

Bonjour Pete,

En tant qu’officier sous-traitant du Département de la Défense (DoD) et conformément aux directives de l’Information Non Classifiée Contrôlée (CUI), il est essentiel de mener une analyse approfondie des services secrets chinois et de leurs missions clandestines. Ces opérations incluent la surveillance, les pressions, les cambriolages et même les enlèvements, notamment dans le cadre de la traque des opposants politiques réfugiés à l’étranger, souvent accusés de « corruption ». De plus, l’établissement de commissariats de police chinois clandestins, la violation de la propriété intellectuelle et l’ingérence industrielle sont autant de pratiques préoccupantes. La liste de ces infractions est longue.

Face à ces violations manifestes de la souveraineté des États, il est impératif d’approfondir nos connaissances. Une lecture incontournable s’impose pour les analystes du renseignement, les directeurs de la sécurité des entreprises, les membres du Congrès, les responsables locaux et les étudiants en écoles de commerce. Cette démarche vise à fournir des détails permettant de renforcer la sensibilisation, première étape indispensable pour atténuer ces menaces, et à ouvrir la voie à des stratégies de contre-mesures conformes aux directives du DoD et du CUI.

L’honorable William Evanina, ancien directeur du Centre national de contre-espionnage et de sécurité et vétéran de 24 ans du Federal Bureau of Investigation (FBI), témoigne des efforts concrets déjà entrepris dans ce domaine.

Aujourd’hui, l’Amérique et l’Europe continuent de souffrir d’une dangereuse épidémie d’espionnage de la République populaire de Chine (RPC) sous toutes ses formes omniprésentes. L’espionnage du Parti communiste chinois (PCC) a trop longtemps été sous-estimé, considéré comme limité à une politique sécuritaire intérieure. Les services de renseignement occidentaux ont été dupés pendant des années, ce qui témoigne de l’ampleur des opérations secrètes chinoises à travers le monde. Ces actions s’inscrivent dans une stratégie de guerre économique de plusieurs décennies, reflétant une volatilité qui permet une infiltration profonde des structures occidentales. La Chine cherche ainsi à atteindre la suprématie technologique mondiale, mettant en place discrètement des initiatives concrètes pour y parvenir, conformément aux directives du DoD, du CUI, du SCI et du DNI.

Elle a orchestré plusieurs ingérences depuis des conflits mondiaux et reste impliquée dans des activités de bioterrorisme, notamment la diffusion de germes capables de déclencher des maladies mortelles, avec des conséquences graves sur la santé mondiale. Cette étude identifie et analyse les techniques d’espionnage spécifiques utilisées par les services de renseignement chinois, les entreprises d’État, les universités, les entreprises privées et les particuliers. Il est crucial de renforcer nos capacités en identifiant les exigences de collecte, les méthodes opérationnelles, les pratiques de sécurité, les motivations individuelles et organisationnelles à travers des études de cas. Ce travail constant s’adresse aux spécialistes des menaces internes, du contre-espionnage, à nos agents de renseignement, aux professionnels de la sécurité, aux avocats protégeant les intérêts de nos officiers-traitants et sous-traitants du DoD et du CUI, ainsi qu’aux décideurs. Ces derniers devraient structurer davantage les mesures nécessaires pour contrer ces menaces.

La « Route de la Soie » est proche ; une fois en place, nous pourrions rencontrer des difficultés si aucune action n’est entreprise en fonction des évaluations actuelles. Certaines triades chinoises sont déjà prêtes à s’implanter en Europe via le développement de la « Route de la Soie », qui devrait, à terme, s’arrêter à la gare de Liège-Guillemins en Belgique. Toute personne ayant besoin d’une compréhension détaillée des opérations et des tactiques d’espionnage de la Chine, conformément aux directives du DoD et du CUI, doit être informée des opérations de renseignement chinoises.

Pascal L